Samsung behauptet, dass seine Smartphones der Galaxy S25-Serie Post-Quantum-Kryptografie zum Schutz von Daten verwenden. Das klingt wie etwas aus der Science-Fiction, aber was bedeutet das für uns, die normalen Nutzer? Ist es nur ein weiteres Schlagwort, oder ist es wirklich die Zukunft der Cybersicherheit?

Tatsache ist, dass die derzeitigen Verschlüsselungsmethoden nur Ihre Passwörter, Banktransaktionen und persönlichen Daten schützen, weil die heutigen Computer zu schwach sind, um gehackt zu werden. Mit dem Aufkommen von Quantencomputern wird sich dieses Gleichgewicht jedoch ändern - Algorithmen, deren Knacken derzeit Tausende von Jahren dauert, können innerhalb weniger Stunden geknackt werden.

Samsung versichert, dass der Knox Vault im Galaxy S25 bereits auf diese Bedrohung vorbereitet ist - er verwendet Post-Quantum-Kryptografie, die selbst den stärksten Angriffen der Zukunft standhalten sollte. Aber wie funktioniert sie, warum ist sie wichtig, und ist dieses Smartphone jetzt besser geschützt als das Bankensystem?

Schneller Vorlauf

- Die Bedrohung durch Quantencomputer: Warum können sie alles hacken?

- Was ist Post-Quantum-Kryptografie?

- Die Zukunft der Post-Quantum-Sicherheit: Was kommt als Nächstes?

- Die Quintessenz.

Die Bedrohung durch Quantencomputer: Warum können sie alles hacken?

Moderne Sicherheitssysteme beruhen auf der Tatsache, dass es sehr lange dauert, ein komplexes Passwort oder eine Verschlüsselung zu knacken. Der standardmäßige 256-Bit-AES-Schlüssel ist beispielsweise so sicher, dass selbst die leistungsfähigsten Supercomputer Milliarden von Jahren brauchen, um ihn zu knacken. Aber diese Regel gilt nur für klassische Computer.

Und hier kommen Quantencomputer ins Spiel - Maschinen, die nicht sequentiell rechnen, sondern mit Quantenbits (Qubits) arbeiten, die sich gleichzeitig in mehreren Zuständen befinden können. Das bedeutet, dass sie parallel nach Lösungen suchen können, nicht wie herkömmliche Computer einzeln.

Wie wirkt sich dies auf die Sicherheit aus?

Quantencomputer können spezielle Algorithmen verwenden, um gängige Chiffren zu knacken. Der gefährlichste davon ist der Shor-Algorithmus, der die RSA-Verschlüsselung (die Grundlage der meisten Banksysteme, digitalen Signaturen und VPN-Verbindungen) um ein Vielfaches schneller knacken kann als klassische Methoden.

Was bedeutet das für uns?

- Unsere Passwörter, Finanztransaktionen und persönlichen Daten können von Hackern missbraucht werden.

- Herkömmliche Sicherheitssysteme (Banken, Unternehmen, Behörden) werden anfällig für Angriffe durch Quantencomputer.

- Cyberkriminelle, die sich Zugang zu dieser Technologie verschaffen, werden in der Lage sein, sich in Sicherheitssysteme zu hacken, die derzeit als unangreifbar gelten.

An dieser Stelle sei darauf hingewiesen, dass nicht nur Kriminelle, sondern auch Staaten die Taktik"jetzt sammeln, später entschlüsseln" anwenden können, um riesige Mengen verschlüsselter Daten anzuhäufen, in der Hoffnung, dass die Quantencomputer der Zukunft in der Lage sein werden, diese zu knacken. So sammeln Regierungen bereits jetzt Informationen in der Hoffnung, in Zukunft durch die Macht der Quantenentschlüsselung Zugang zu vertraulicher Kommunikation, finanziellen Transaktionen und persönlichen Daten zu erhalten.

Wann wird dies zu einem echten Problem?

Im Moment befinden sich Quantencomputer noch im Versuchsstadium und können die AES-256-Verschlüsselung noch nicht knacken. Große Unternehmen wie Google, IBM und chinesische Forschungszentren testen jedoch bereits Quantensysteme, die Millionen von Operationen gleichzeitig durchführen können. Experten sagen voraus, dass Quantenangriffe in 10 bis 15 Jahren zu einer echten Bedrohung werden könnten. Experten verwenden bereits einen speziellen Begriff namens Q-Day. Dabei handelt es sich um einen hypothetischen Zeitpunkt, an dem Quantencomputer leistungsfähig genug sein werden, um moderne kryptografische Algorithmen (einschließlich RSA-2048) zu knacken und viele digitale Systeme angreifbar zu machen.

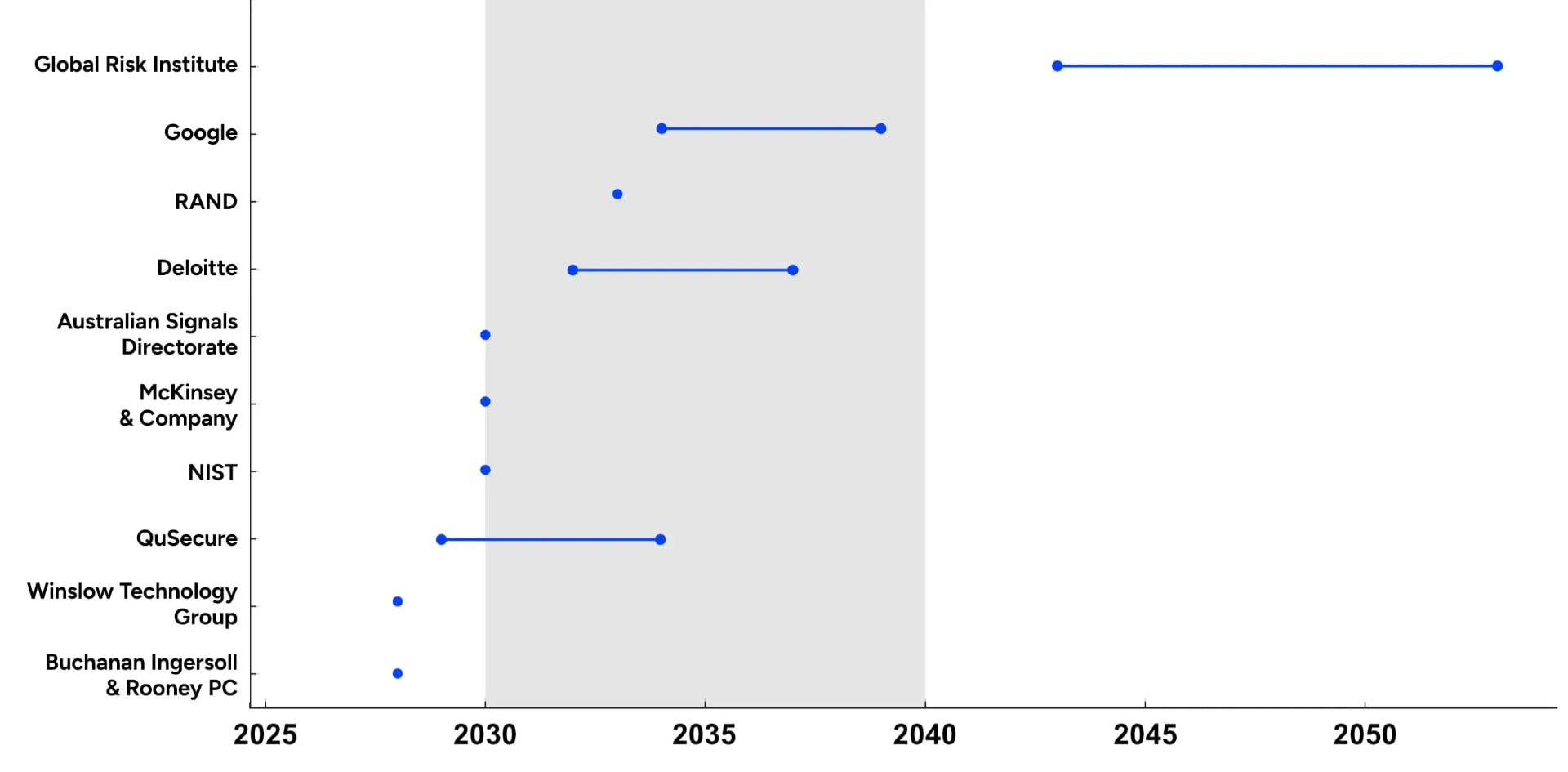

Das Jahr, in dem der Q-Day kommen wird, nach Angaben von Experten verschiedener Unternehmen. Illustration: secureworks.com

Was ist Post-Quantum-Kryptografie?

Wenn Quantencomputer moderne Verschlüsselungsmethoden knacken können, was können wir dann tun, um unsere Daten sicher zu halten? Die Antwort lautet Post-Quantum-Kryptografie (PQC). Dabei handelt es sich um einen neuen Ansatz für die Informationssicherheit, bei dem mathematische Algorithmen verwendet werden , die selbst gegen Angriffe von Quantencomputern resistent sind.

Wie funktioniert sie?

Im Gegensatz zu den klassischen Methoden (RSA, AES, ECC), die auf der Zahlenfaktorisierung oder dem diskreten Logarithmus beruhen (der von Quantenalgorithmen leicht gebrochen werden kann), verwendet die Post-Quantum-Kryptografie neue mathematische Ansätze:

- Diegitterbasierte Kryptografie ist eine Verschlüsselung, die auf komplexen geometrischen Berechnungen in einem mehrdimensionalen Raum beruht.

- Codebasierte Kryptographie - Methoden, die die Komplexität der Wiederherstellung von Informationen aus verschlüsselten Daten nutzen.

- Multivariate Polynomkryptografie - komplexe Gleichungen, die ein Quantencomputer nicht ohne weiteres lösen kann.

- Die Hash-basierte Kryptografie ist eine zuverlässige Methode für digitale Signaturen, die keinen Quantenangriffen ausgesetzt ist.

Warum ist sie besser?

- Resistenz gegen Quantenangriffe - diese Algorithmen wurden mit Blick auf die Bedrohungen durch Quantencomputer entwickelt.

- Zuverlässigkeit auch unter modernen Bedingungen - Quantencomputer sind noch nicht so weit entwickelt, aber PQC bietet bereits ein höheres Maß an Sicherheit.

- Skalierbarkeit - Post-Quantum-Algorithmen können in bestehende Systeme integriert werden, ohne dass die gesamte Infrastruktur geändert werden muss.

Die Zukunft der Post-Quantum-Sicherheit: Was kommt als Nächstes?

Quantencomputer haben noch nicht die volle Einsatzbereitschaft erreicht, aber es ist keine Frage des "ob", sondern des "wann". Schon jetzt bereiten sich Wissenschaftler und große Unternehmen auf eine Welt vor, in der herkömmliche Verschlüsselungsmethoden angreifbar werden.

Wann werden Quantenangriffe zu einer echten Bedrohung?

Das ist derzeit noch unbekannt, und die Schätzungen gehen auseinander. Einigen zufolge könnte ein leistungsfähiger Quantencomputer, der in der Lage ist, RSA-2048 zu knacken, innerhalb von 10-15 Jahren erscheinen. Andere Experten sagen voraus, dass dieser Zeitraum sogar noch kürzer sein könnte - 5-7 Jahre -, wenn die Forschung beschleunigt wird. China zum Beispiel investiert aktiv in Quantentechnologien und testet bereits die ersten Quantenverschlüsselungsprotokolle für die Regierungskommunikation.

Wie bereitet sich die Welt auf das Quantenzeitalter vor?

Das US-amerikanische National Institute of Standards and Technology (NIST) entwickelt neue Post-Quantum-Algorithmen, die in den kommenden Jahren zu den Sicherheitsstandards gehören werden. Die Europäische Union startet Projekte, um digitale Signaturen und Banktransaktionen vor Quantenangriffen zu schützen. Auch die Technologieunternehmen warten nicht darauf, dass dieses Problem explodiert, sondern integrieren die Post-Quantum-Kryptografie bereits in ihre Produkte. Neben Samsung ist hier Apple zu nennen, das im März 2024 sein PQ3-Protokoll für seinen iMessage-Messenger eingeführt hat. Auch der Signal-Messenger kündigte den Übergang zur Post-Quantum-Kryptografie an.

Müssen sich normale Nutzer Sorgen machen?

Ja, denn die heute "gehackten" Daten können auch in 5-10 Jahren noch verwendet werden. Ein Beispiel:

- Wenn jemand heute Ihre verschlüsselten Dateien abfängt, kann er sie entschlüsseln, wenn Quantenangriffe Realität werden.

- Alte Passwörter und verschlüsselte Korrespondenz können in der Zukunft aufgedeckt werden, wenn sie nicht durch Post-Quantum-Algorithmen geschützt sind.

- Ihre Bankdaten, Finanztransaktionen und sogar digitale Vermögenswerte könnten durch Hacker gefährdet werden.

Unterm Strich.

Es besteht kein Zweifel daran, dass sogar das RSA-2048-Protokoll von Quantencomputern geknackt werden kann - es ist nur eine Frage der Zeit. Der genaue Zeitpunkt, zu dem solche Fähigkeiten zur Verfügung stehen werden, ist jedoch noch umstritten, und es gibt kein konkretes Datum, an dem dies geschehen wird. Es ist jedoch schon jetzt eine Bedrohung, da Angreifer selbst verschlüsselte vertrauliche Daten sammeln können, um sie in Zukunft zu hacken. Die Menschheit hat bereits eine Antwort auf die Frage, was zu tun ist, nämlich auf neue, ausgefeiltere Verschlüsselungsalgorithmen umzusteigen, die gemeinhin als "Post-Quantum-Kryptografie" bezeichnet werden. Dabei handelt es sich um mathematische Algorithmen, die selbst gegen Angriffe durch leistungsstarke (im Vergleich zu modernen Supercomputern) Quantencomputer resistent sind. Dieser Übergang zur Post-Quantum-Kryptografie sollte jetzt beginnen, da die Aufrüstung der Sicherheitssysteme Jahre dauern wird. Daher werden wir den Begriff "Post-Quanten-Kryptographie" immer häufiger hören.