Samsung sostiene che i suoi smartphone della serie Galaxy S25 utilizzano la crittografia post-quantistica per proteggere i dati. Sembra qualcosa di fantascientifico, ma cosa significa per noi utenti comuni? È solo un'altra parola d'ordine o è davvero il futuro della sicurezza informatica?

Il fatto è che gli attuali metodi di crittografia proteggono solo le password, le transazioni bancarie e i dati personali perché i computer di oggi sono troppo deboli per essere violati. Tuttavia, con l'avvento dei computer quantistici, questo equilibrio cambierà: gli algoritmi che attualmente richiedono migliaia di anni per essere decifrati potranno essere violati in poche ore.

Samsung assicura che il Knox Vault del Galaxy S25 è già pronto per questa minaccia: utilizza la crittografia post-quantistica, che dovrebbe resistere anche agli attacchi più forti del futuro. Ma come funziona, perché è importante e lo smartphone è ora più protetto del sistema bancario?

Avanti veloce

- La minaccia dei computer quantistici: perché possono violare tutto?

- Cos'è la crittografia post-quantistica?

- Il futuro della sicurezza post-quantistica: cosa ci aspetta?

- La linea di fondo.

La minaccia dei computer quantistici: perché possono violare tutto?

I moderni sistemi di sicurezza si basano sul fatto che ci vuole molto tempo per decifrare una password o una crittografia complessa. Ad esempio, la chiave standard AES a 256 bit è così sicura che anche i supercomputer più potenti avranno bisogno di miliardi di anni per decifrarla. Ma questa regola vale solo per i computer classici.

È qui che entrano in gioco i computer quantistici, macchine che non calcolano in modo sequenziale, ma operano con bit quantistici (qubit) che possono trovarsi contemporaneamente in diversi stati. Ciò significa che possono cercare soluzioni in parallelo, non una alla volta, come i computer tradizionali.

Come influisce questo sulla sicurezza?

I computer quantistici possono utilizzare algoritmi speciali per violare i cifrari attuali. Il più pericoloso di questi è l 'algoritmo Shor, che può rompere la crittografia RSA (che è alla base della maggior parte dei sistemi bancari, delle firme digitali e delle connessioni VPN) molto più velocemente dei metodi classici.

Cosa significa questo per noi?

- Le nostre password, le transazioni finanziarie e i file personali possono essere esposti agli hacker.

- I sistemi di sicurezza tradizionali (bancari, aziendali, governativi) diventeranno vulnerabili agli attacchi dei computer quantistici.

- I criminali informatici che avranno accesso a questa tecnologia saranno in grado di violare sistemi di sicurezza attualmente considerati inespugnabili.

Va notato che non solo i criminali, ma anche gli Stati possono utilizzare la tattica"raccogliere ora, decriptare poi" per accumulare enormi quantità di dati criptati, sperando che i computer quantistici del futuro siano in grado di decifrarli. Pertanto, i governi stanno già raccogliendo informazioni ora, sperando di poter accedere in futuro a comunicazioni riservate, transazioni finanziarie e dati personali grazie alla potenza della decodifica quantistica.

Quando questo diventerà un problema reale?

Per ora i computer quantistici sono ancora a livello sperimentale e non possono ancora decifrare la crittografia AES-256. Tuttavia, grandi aziende come Google, IBM e centri di ricerca cinesi stanno già testando sistemi quantistici in grado di eseguire milioni di operazioni contemporaneamente. Gli esperti prevedono che tra 10-15 anni gli attacchi quantistici potrebbero diventare una minaccia reale. Gli esperti utilizzano già un termine speciale chiamato Q-Day. Si tratta di un momento ipotetico in cui i computer quantistici diventeranno abbastanza potenti da rompere i moderni algoritmi crittografici (tra cui RSA-2048), rendendo vulnerabili molti sistemi digitali.

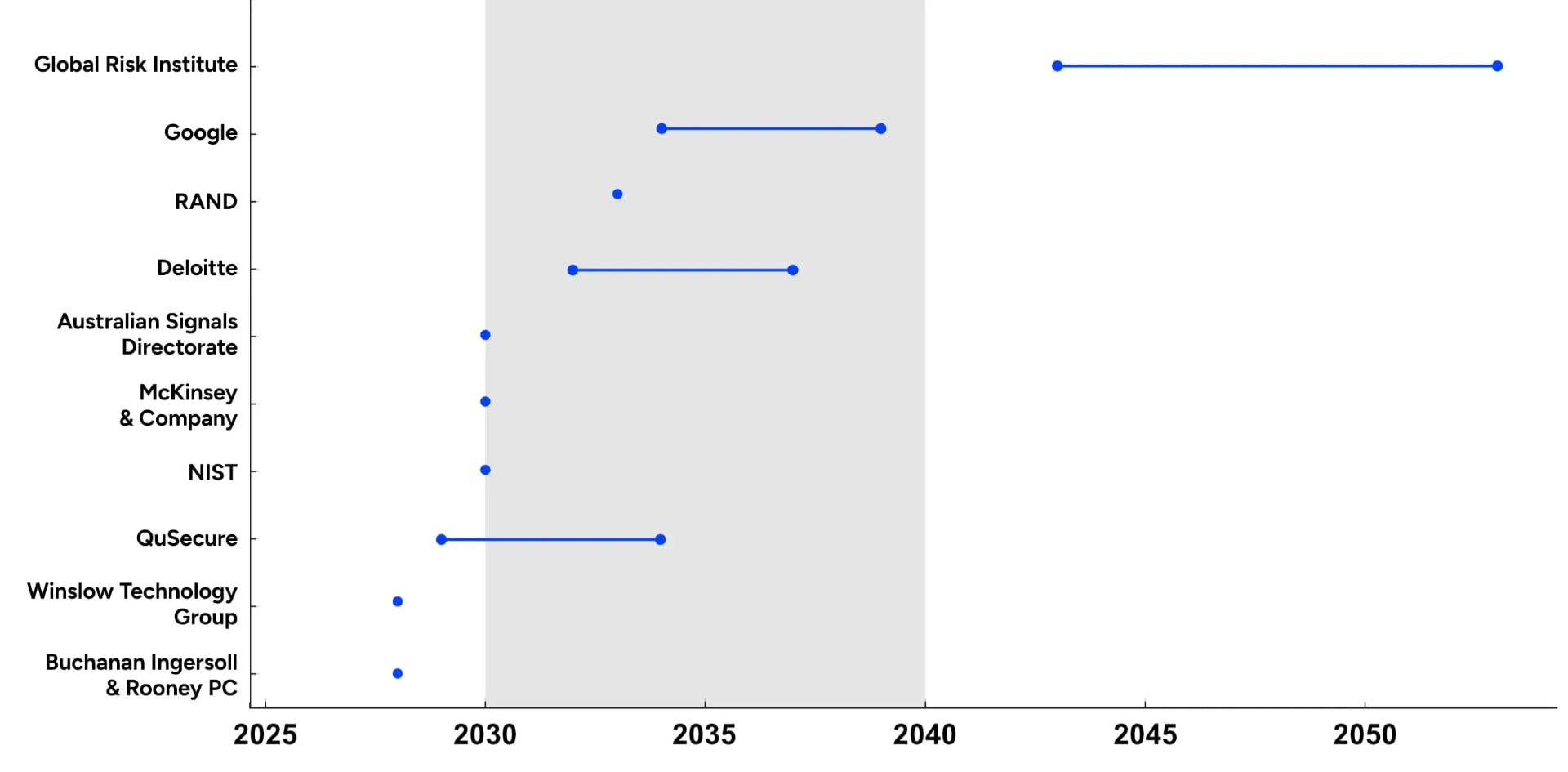

L'anno in cui arriverà il Q-Day, secondo gli esperti di varie aziende. Illustrazione: secureworks.com

Cos'è la crittografia post-quantistica?

Se i computer quantistici possono infrangere i moderni metodi di crittografia, cosa possiamo fare per mantenere i nostri dati al sicuro? La risposta è la crittografia post-quantistica (PQC). Si tratta di un nuovo approccio alla sicurezza delle informazioni che utilizza algoritmi matematici resistenti anche agli attacchi dei computer quantistici.

Come funziona?

A differenza dei metodi classici (RSA, AES, ECC), che si basano sulla fattorizzazione dei numeri o sul logaritmo discreto (facilmente violabile dagli algoritmi quantistici), la crittografia post-quantistica utilizza nuovi approcci matematici:

- Lacrittografia basata sui latrati è una crittografia basata su complessi calcoli geometrici in uno spazio multidimensionale.

- Crittografia basata su codici - metodi che sfruttano la complessità del recupero delle informazioni dai dati codificati.

- Crittografia polinomiale multivariata - equazioni complesse che un computer quantistico non può risolvere facilmente.

- Lacrittografia basata su hash è un metodo affidabile di firma digitale non soggetto ad attacchi quantistici.

Perché è migliore?

- Resistenza agli attacchi quantistici: questi algoritmi sono stati sviluppati tenendo conto delle minacce provenienti dai computer quantistici.

- Affidabilità anche in condizioni moderne - le macchine quantistiche non sono ancora così avanzate, ma il PQC offre già un livello di sicurezza superiore.

- Scalabilità - gli algoritmi post-quantistici possono essere integrati nei sistemi esistenti senza modificare l'intera infrastruttura.

Il futuro della sicurezza post-quantistica: cosa ci aspetta?

I computer quantistici non hanno ancora raggiunto la "piena prontezza di combattimento", ma non è una questione di "se", bensì di "quando". Gli scienziati e le grandi aziende si stanno già preparando per un mondo in cui i metodi di crittografia tradizionali diventeranno vulnerabili.

Quando gli attacchi quantistici diventeranno una minaccia reale?

Al momento non si sa, e le stime variano. Secondo alcuni, un potente computer quantistico in grado di violare l'RSA-2048 potrebbe comparire entro 10-15 anni. Altri esperti prevedono che questo periodo potrebbe essere ancora più breve - 5-7 anni - se la ricerca verrà accelerata. Ad esempio, la Cina sta investendo attivamente nelle tecnologie quantistiche e sta già testando i primi protocolli di crittografia quantistica per le comunicazioni governative.

Come si sta preparando il mondo all'era quantistica?

Il NIST (National Institute of Standards and Technology statunitense) sta sviluppando nuovi algoritmi post-quantistici che diventeranno gli standard di sicurezza dei prossimi anni. L'Unione Europea sta lanciando progetti per proteggere le firme digitali e le transazioni bancarie dagli attacchi quantistici. Anche le aziende tecnologiche non stanno aspettando che il problema esploda, ma stanno già integrando la crittografia post-quantistica nei loro prodotti. Oltre a Samsung, possiamo citare Apple, che ha introdotto il protocollo PQ3 per il suo messenger iMessage nel marzo 2024. Anche il messenger Signal ha annunciato il passaggio alla crittografia post-quantistica.

Gli utenti comuni devono preoccuparsi?

Sì, perché i dati "violati" oggi possono essere utilizzati anche tra 5-10 anni. Per esempio:

- Se qualcuno intercetta i vostri file criptati oggi, potrà decriptarli quando gli attacchi quantistici diventeranno realtà.

- Le vecchie password e la corrispondenza criptata possono essere rivelate in futuro se non sono protette da algoritmi post-quantistici.

- La vostra storia bancaria, le transazioni finanziarie e persino i vostri beni digitali potrebbero essere a rischio per gli hacker.

In conclusione.

Non c'è dubbio che anche il protocollo RSA-2048 possa essere decifrato dai computer quantistici: è solo questione di tempo. Tuttavia, il momento esatto in cui tali capacità saranno disponibili è ancora oggetto di dibattito e non esiste una data precisa in cui ciò avverrà. Tuttavia, si tratta di una minaccia già adesso, poiché gli aggressori possono accumulare anche dati riservati criptati per violarli in futuro. L'umanità ha già una risposta alla domanda "cosa fare": passare a nuovi algoritmi di crittografia più sofisticati, comunemente chiamati "crittografia post-quantistica". Si tratta di algoritmi matematici che sono resistenti anche agli attacchi dei potenti (rispetto ai moderni supercomputer) computer quantistici. La transizione alla crittografia post-quantistica dovrebbe iniziare ora, poiché l'aggiornamento dei sistemi di sicurezza richiederà anni. Pertanto, sentiremo sempre più spesso l'espressione "crittografia post-quantistica".