Украинцев атаковали вирусы-вымогатели Bad Rabbit и Locky

Во вторник 24 октября ряд украинских компаний подверглись очередной вирусной атаке. Системы Министерства инфраструктуры, киевского метрополитена и аэропорта «Одесса» оказались заражены шифровальщиком Locky. Это совпало с активным распространением еще одного вируса Bad Rabbit в Восточной Европе.

Хитрец Локи

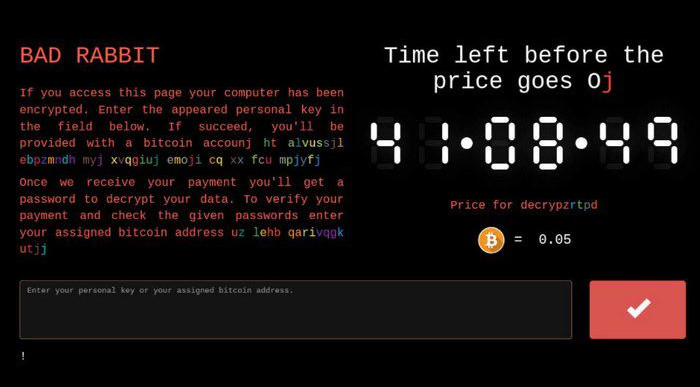

Locky атаковал компьютеры с операционной системой Windows. Злоумышленники устроили рассылку электронных писем с вредоносными вложениями, причем обратный адрес ассоциировался со службой поддержки Microsoft. Заражение происходило после открытия документов с расширением .doc и .rtf. Эксплуатируя уязвимость в функции DDE офисного пакета, встроенный алгоритм загружал и исполнял тело вируса под названием heropad64.exe. Зловред шифровал файлы на диске и требовал перевода 0.05 биткоина, это порядка $280 по текущему курсу.

К вечеру в СБУ сообщили о блокировке атаки и прекращении распространения вируса. В ведомстве также порекомендовали установить обновление KB3213630, закрывающее уязвимость в Microsoft Office. По информации киберполиции, это не было целенаправленной атакой на конкретные предприятия. В киевском метрополитене уже восстановили работу систем, включая функцию оплаты проезда банковскими картами.

Плохой кролик

В результате направленной атаки на корпоративные сети от Bad Rabbit пострадали российские ресурсы Интерфакс и Фонтанка, подавляющее большинство жертв (65%) приходится на РФ. Украина находится на втором месте с 12.2% обнаружений (данные ESET), вирус также бесчинствовал в Болгарии, Турции, Германии, Японии, Польше и других странах.

Шифровальщик отличается от печально известного Petya. Он распространялся через зараженные веб-сайты, в которые встраивался фальшивый установщик Adobe Flash. Для заражения системы пользователь должен был запустить файл и подтвердить установку. Вредонос использует DiskCryptor для шифрования диска и способен рассылать свои копии по другим компьютерам в сети, а с помощью инструмента Mimikatz он собирает информацию о всех учетных данных, которые хранятся в памяти инфицированного ПК.

За расшифровку файлов злоумышленники также требуют 0.05 биткоина, но не стоит соглашаться на их условия — это будет пустая трата денег.

Как защититься?

Специалисты по информационной безопасности утверждают, что для защиты от Bad Rabbit достаточно создать на компьютере файлы C:\Windows\infpub.dat и C:\Windows\cscc.dat, запретив любые действия с ними. Это гарантия на случай распространения вируса в сети. Также не стоит загружать обновления флеш-плеера на подозрительных сайтах.

В случае с Locky нужно убедиться, что установлены последние обновления безопасности Windows (включая KB3213630), а также заблокировать доступ к домену x90DOTim (DOT заменить на точку, только не пытайтесь открыть этот сайт в браузере).

Что касается восстановления зашифрованных файлов, здесь эксперты пока не готовы дать окончательный ответ. Они рекомендуют чаще создавать резервные копии важных данных, поскольку абсолютной защиты от вирусов не существует.

Источники: СБУ, Киберполиция, CERT-UA, ESET

Подписывайтесь на наш нескучный канал в Telegram, чтобы ничего не пропустить.